WMC-Kundenportal

WMC-Kundenportal

Anleitung

Definition

Das WMC-Kundenportal bietet Ihnen als Kunde einen zentralen, sicheren und personalisierten Zugang zu verschiedenen Diensten und Informationen. Über das Portal können Sie auf ihre persönlichen Daten zugreifen, Transaktionen durchführen, Anfragen stellen und vieles mehr. Die einzelnen Funktionen sind zudem auf die Berechtigungen der jeweiligen Benutzer zugeschnitten. Pro Firma (Kunde) können also mehrere Personen gleiche oder unterschiedliche Berechtigungen besitzen.

Nutzen

Das WMC-Kundenportal hat das BrokerWeb als Vorbild und zielt darauf ab, die Kundeninteraktionen effizienter, kundenfreundlicher und datenschutzkonform zu gestalten. Kundenportale gelten heute als wichtiger Bestandteil der Customer Journey, indem sie einen ständigen und direkten Zugang zu Unternehmensressourcen ermöglichen.

Funktionen

Das WMC Kundenportal erreichen Sie über die WMC Webseite mit Login — Passwort und Multifaktor-Authentifizierung. Dadurch entsteht eine gesicherte und datenschutzkonforme Verbindung zu WMC, so wie Sie dies vom E‑Banking kennen. Im Portal sind Informationen und Dokumente für Sie verfügbar. Sie können Zugänge für mehrere Personen mit unterschiedlichen Berechtigungen erstellen. Sie finden Ihre Vertragsunterlagen, die aktuelle Subscription, alle Rechnungen. Zudem können Sie über das Portal Anfragen stellen wie z.B. neue oder wechselnde Mitarbeiter, Bestellungen von zusätzlichen Modulen. Die Funktionen werden noch weiter ausgebaut. Anregungen nehmen wir gerne entgegen.

Für Fehlermeldungen und technische Anfragen benutzen Sie bitte das Ticketsystem im BrokerStar.

Die Anmeldung

Sie erhalten eine E‑Mail mit dem Link zur Portalanmeldung. Bitte unternehmen Sie nun folgende Schritte, um danach das Portal nutzen zu können.

- Laden Sie auf Ihrem Handy einen Authenticator, sofern Sie dies noch nicht gemacht haben

(WMC empfiehlt die Apps von Microsoft oder Google) - Nutzen Sie den Link “Login” unter www.wmc.ch, um sich einzuloggen

- Scannen Sie mit der Authenticator-App den QR-Code

- Ändern Sie Ihr Passwort zu Ihrer Sicherheit

Nun steht Ihnen die Nutzung des Portals jederzeit zur Verfügung. Sobald neue Dokumente ins Portal eingestellt werden, erhalten Sie jeweils eine Benachrichtigungs-Mail.

Authenticator Download unter:

Login zum Kundenportal:

Authenticator Download unter:

Zugang zum Portal anfordern

Haben Sie Fragen?

Wir sind gerne für Sie da.

Tel./tél.: +41 61 716 11 15

E‑Mail: info@wmc.ch

Benötigen Sie Zugänge für weitere Personen?

Dann benützen Sie bitte das Formular auf der linken Seite.

Brokerweb V‑3

Ein Kundenportal für Business und Privat

Versenden Sie die Prämienrechnungen und andere Dokumente eifach, elektronisch und sicher.

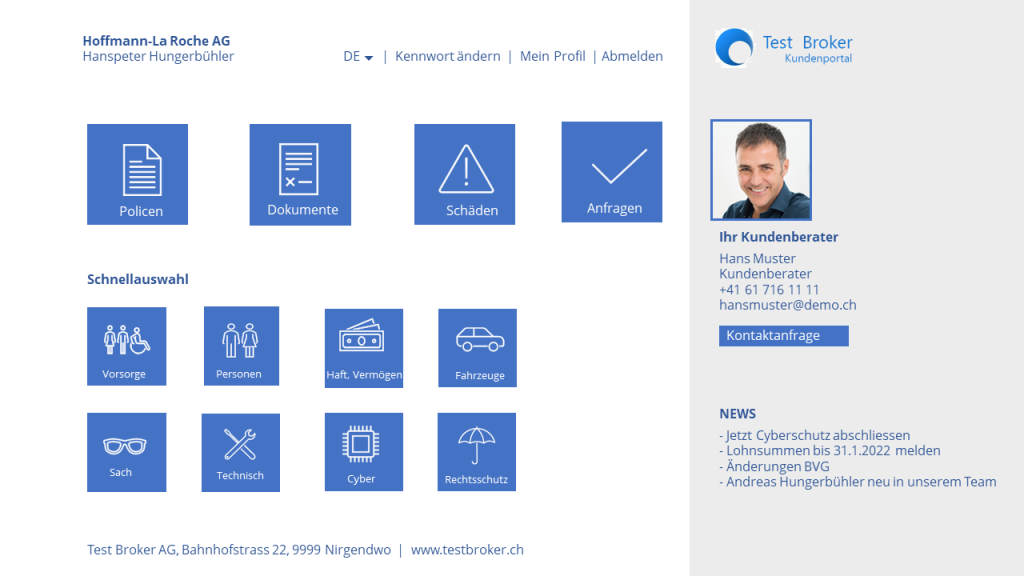

Brokerweb ist ein Kundenportal ähnlich dem E‑Banking. Es liefert dem Kunden jederzeit aktuell alle wichtigen Informationen, stellt Dokumente zu und bietet verschiedene Dienste wie Anfragen, Schadenmeldungen u.a. an. Im Gegensatz zum E‑Mail-Verkehr ist der Austausch von Daten und Dokumenten sicher und entspricht den aktuellen Bestimmungen des Datenschutzes.

Neben diesen technischen Merkmalen, ist aber auch die Individualität des Brokers und damit die Kundenbindung erhöht worden. Dazu lässt sich das BrokerWeb in verschiedenen Stufen konfigurieren. Eine rasche Kontaktaufnahme mit dem zuständigen Berater ist ebenso wichtig wie ein einfaches Handling für den Kunden. Im BrokerWeb by WMC können verschiedene Mandanten abgebildet werden. Zudem können verschiedenen Personen unterschiedliche Rechte vergeben werden. Seit Frühling 2024 mit Chatfunktion.

Das Portal ist responsiv und damit auf allen Endgeräten wie PC, Mac, Tablet oder dem Smartphone nutzbar. Die einfache Bedienung macht es für Geschäftskunden und auch Private zu einem praktischen Instrument, wenn es um Versicherungen und Brokerdienstleistungen geht. Ganz wichtig ist auch, dass die Anforderungen des neuen Datenschutzgesetzes (nDSG), das am 1. September 2023 in Kraft getreten ist, erfüllt sind.

Login: demo-de

Passwort: demo-de

Features

Datenschutz

- Anforderungen nDSG sind erfüllt.

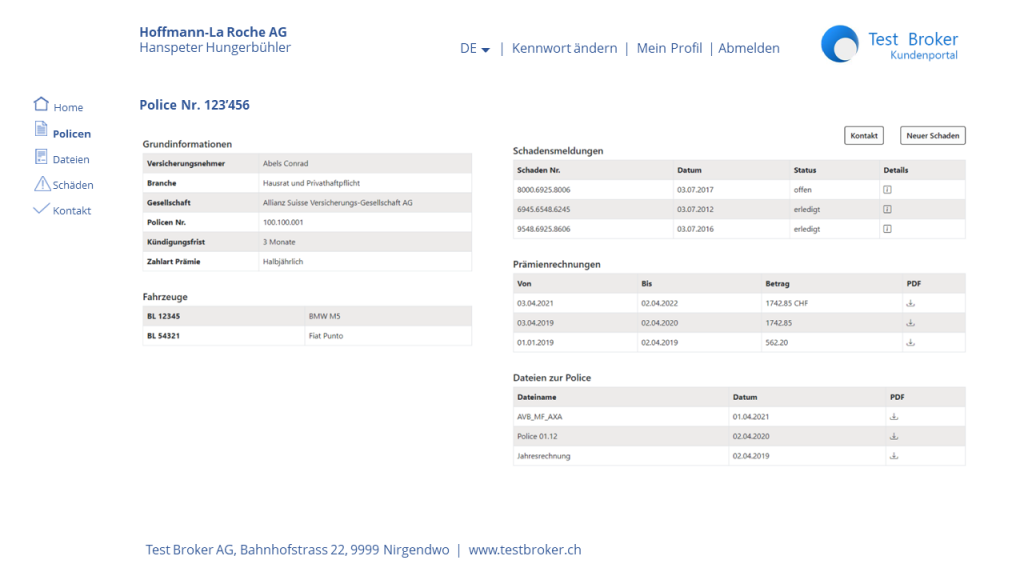

Startseite (Abbildung 1)

- Hauptnavigation

- Schnellauswahl konfigurierbar

- Betreuer Kontaktdaten

- Informationen des Brokers

- Profileinstellungen Benutzer

Policenübersicht (Abbildung 2)

- Global oder nach Branchen

- Suchen, Selektionen

- Drucken

- Dokumente

- Sprungadresse zu Policendetails

- Sprungadresse zu Schäden

- Sprungadresse zu weiteren Dateien

Policendetails (Abbildung 3)

- Alle Informationen zur Police

- inklusive Dokumente

- Übersicht Schäden

- Übersicht Rechnungen

- Übersicht Dokumente, Dateien

…sowie viele weitere Funktionen

Sicherer Mailversand

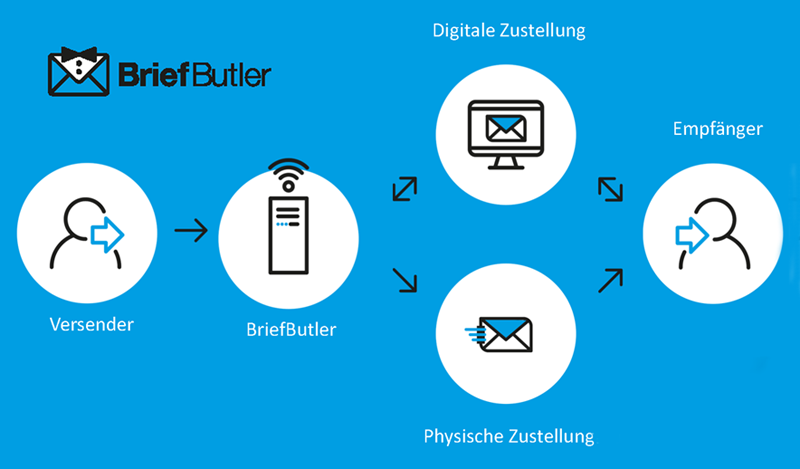

BriefButler — die duale Lösung

Sicherer Mailversand

Mit dem Einsatz der BriefButler-Software eröffnen sich Ihnen nebst dem sicheren Versand von Policen, Rechnungen, Lohnabrechnungen, Einladungen oder der Tagespost noch viele weitere Optionen, um Ihren Versandprozess noch effizienter und einfacher aufbauen zu können und perfekt auf Ihre Empfänger abzustimmen. BriefButler ist datenschutzkonform und ist mehr als nur SecureMail.

Duale Lösung

Dual heisst soviel wie zweifach oder zwei Möglichkeiten. Und genau das bietet der BriefButler. Nachrichten und Dokumente können über einen gesicherten Weg elektronisch oder über Schweizer Durck- und Versanddienstleister per Post versendet werden.

Elektronischer Versand

Schneller digitaler Versand — datenschutzkonform — 365 Tage / 24 Stunden. Sicherer Login Code für Empfänger per Mail oder SMS. Nachvollziehbarkeit der Zustellung und des Öffnens. Keine Abo-Gebühren. Bester Preis am Markt für die sichere Nachrichtenübermittlung (SecureMail).

Versand per Briefpost

Haben Sie Empfänger, die keine elektronische Zustellung wünschen? Kein Problem. Sie können die Nachricht / Dokumente an das Zentrum für Postverarbeitung weiterleiten. Dieses übernimmt das Ausdrucken, Couvertieren und Versenden

Service inklusive.

- Versenden von Dokumenten und Nachrichten

- Datenschutzkonform nach nDSG / DSVGO

- zertifiziert nach ISO 9001, 14001, 27001

- Versand aus BrokerStar, iOffice

- Versand aus Word und Outlook

- Schnittstelle API zu anderen Programmen

- Versand wahlweise elektronisch oder Post

- Sicherheitsstufe wählbar

- Signatur optional

- Kosten ab CHF 0.41 pro Sendung

- Verrechnung nur nach effektivem Versand

- Günstigster Preis am Markt

Datensicherheit, Datenschutz (nDSG)

Die Bedeutung der Datensicherheit und des Datenschutzes nimmt eine immer wichtigere Rolle ein. Ein Cyber-Angriff oder eine Datenpanne haben meist schwerwiegende Folgen.

Daher gilt es mehr als zuvor, Daten zu schützen, zu sichern und geschützt zu verwahren. Am 1. September 2023 trat das neue Schweizer Datenschutzgesetz (nDSG) in Kraft, was ebenfalls Anpassungen an der Datenhaltung zur Folge hat. BrokerStar und BrokerWeb sind darauf vorbereitet.

Datensicherheit befasst sich mit dem generellen Schutz von Daten und Dokumenten. So fällt die Sicherung in jeglicher Form ebenso unter den Begriff der Datensicherheit, wie personenbezogene Daten. Der Datenschutz hingegen bezieht sich — mindestens was die gesetzlichen Vorschriften betrifft, ausschliesslich auf die Speicherung und Verwendung von Personendaten.

Datensicherheit und Datenschutz verfolgen also das Ziel, Daten jeglicher Art gegen Bedrohungen, Manipulation, unberechtigten Zugriff oder Kenntnisnahme abzusichern. Dafür können analoge und digitale Massnahmen getroffen werden. Zuerst geht es um technisch-organisatorische Massnahmen, welche auch im Kontext des Datenschutzes verwendet werden.

Im digitalen Bereich trägt die Implementierung von IT Security-Lösungen, in Form von Virenscannern, Firewalls o.ä. zur Sicherheit von Daten bei. Massnahmen physischer Natur sind hingegen Zugangskontrollen, feuerfeste Aktenschränke oder Safes für sensible und vertrauliche Unterlagen. Datensicherung wie etwa die Erstellung von Sicherheitskopien auf einem separaten Speichermedium, sind ebenfalls essenziell. Eine solide Netzwerk Infrastruktur und regelmässige Updates sind die Grundvoraussetzung zur Erreichung der Datensicherheitsziele. Beim Datenschutz hingegen geht es im wesentlichen darum, wie Personendaten verwendet und gespeichert werden.

Daher gilt es, organisatorische und personalpolitische Vorkehrungen zu treffen, um einen hohen Sicherheitsstandard im Unternehmen zu gewährleisten. Mitarbeiterschulungen- und Weiterbildungen, aber auch der Einsatz von Fachkräften, wie IT-Sicherheitsbeauftragten und Datenschutzbeauftragten tragen zur Datensicherheit bei und sind aus Compliance Gründen teilweise verpflichtend. IT-Sicherheits- und Datenschutzbeauftragte widmen sich in Ihrem Unternehmen der Analyse um potentiellen Sicherheitslücken aufzudecken und durch Erstellung von entsprechenden Massnahmen zur Erreichung des Datensicherheitsziels.

Die Begriffe sind also nicht nur eng miteinander verbunden, sondern beeinflussen sich gegenseitig. So kann ohne Datenschutzmassnahmen keine vollständige Datensicherheit erreicht werden, da sonst personenbezogene Daten womöglich nicht ausreichend geschützt würden. Im Gegenzug sind umfassende Datensicherheitsmassnahmen die Voraussetzung für einen effektiven Datenschutz nach Vorgabe gesetzlicher Grundlagen und Best Practice.

Zum neuen Datenschutzgesetz sind folgende Aspekte sind wichtig:

- Behalten Sie den Überblick, welche Daten genau und für welchen Zweck verarbeitet werden. Sie können jederzeit darüber Auskunft geben und erleben keine unangenehmen Überraschungen.

- Überprüfen Sie die Erfassung persönlicher Daten kritisch. Was ist für Sie effektiv notwendig?

- Reduzieren Sie Abfragekriterien an Ihre Kunden auf ein Mindestmass.

- Schränken Sie den internen Datenzugriff im Unternehmen auf möglichst wenige Personen ein.

- Überprüfen Sie Ihre Datenschutzerklärung detailliert und passen Sie diese wenn notwendig an.

- Kontrollieren und verbessern Sie die technischen Voreinstellungen und die Benutzerfreundlichkeit.

- Schulen Sie Ihre Mitarbeiter, um sie für die Wichtigkeit des Themas zu sensibilisieren.

Details zum neuen Datenschutzgesetzt finden sich hier und auf der offiziellen Seite des Bundes

Quellen, Profi Engineering, 2021, KMU Digitalisierung 2022, Datenschutzpartner 2022, www.admin.ch

Vorlagen und Dokumente (Quellen: SIBA, IG B2B, WMC)

Datenbearbeitung

Portalnutzung

Secure Mail

IG B2B nDSG

Zehn coole Funktionen

Telefonieren mit BrokerStar / iOffice

Die Komplettlösung

Nebst der Software von WMC benötigen Sie als Kunde einen Telefonanschluss und eine 3CX Telefonanlage. Diese kann beim Ihnen oder bei einem Telefon-Provider stehen. WMC bietet die gesamte Lösung aus einer Hand an. Nebst dem Komfort und einer grossen Zuverlässigkeit profitieren Sie von erheblich reduzierten Telefonkosten. Die Zusammenarbeit mit sipcall und WMC besteht schon rund 20 Jahre.

Telefonieren mit BrokerStar und iOffice ist jetzt verfügbar.

Nicht nur das Anwählen einer Telefonnummer im Programm erstellt automatisch die Verbindung. Bei eingehenden Anrufen erkennt das System auch eine gespeicherte Nummer und öffnet automatisch das entasprechende Kundenfenster. Die Lösung funktioniert derzeit ausschliesslich mit der verbreiteten 3CX-Telefonanlage. Die geringen Kosten machen diese nützliche Option zu einem Highlight.

Die drei Komponenten der Lösung

1. Voice over IP (VoIP)

Die heutige Telefonie in der Schweiz läuft seit 2019 ausschliesslich über das Internet. Neue Methoden erkennen, ob es sich um Gespräche oder Daten handelt. In den meisten Fällen wird die gesamte Kommunikation über den gleichen Anschluss übermittelt.

2. Computer Integrated Telephony

So wie Computerdaten eine Link zu einer Webseite oder zu einer E‑Mail-Adresse enthalten können, sind auch direkte Links zu einer Telefonnummer verfügbar. Das Anklicken schafft eine Verbindung direkt ins VoIP-basierte Telefonnetz oder über eine Telefonanlage. Diese kann irgendwo im Internet stehen.

3. Die CTI-Softwarelösung

Programme von WMC wie BrokerStar oder iOffice haben die Telefonie eingebunden. Als Bindeglied benötigt es nur eine kompatible Telefonanlage. Standardmässig ist die Anbindung an eine 3CX verfügbar. Auch für die Teams-Telefonie wird diese Anschlussmöglichkeit empfohlen. Schnittstellen zu anderen Anlagen können bei Bedarf erstellt werden.

Was bedeutet eigentlich Digitalisierung

Digitalisierung ist der Oberbegriff für den digitalen Wandel von Gesellschaft und Wirtschaft. Er bezeichnet den Übergang des von analogen Technologien geprägten 20. Jahunderts zum Zeitalter von Wissen und Kreativität, das durch digitale Technologien und digitale Innovationen geprägt wird.

Die Digitalisierung ist die wichtigste gesellschaftliche und wirtschaftliche Entwicklung unserer Zeit. Doch was bedeuten Begriffen wie: Digitaler Wandel, Digitale Transformation, Digitale Disruption?

Welche digitalen Kompetenzen brauchen wir in Zukunft? Was sind digitale Geschäftsmodelle?

Bei der digitalen Transformation kommen Unternehmen und Organisationen unterschiedlich schnell voran. Während sich die einen darauf beschränken, bestehende Geschäftsprozesse zu digitalisieren, entwickeln die anderen proaktiv digitale Konzepte und Geschäftsmodelle. Entscheidend für den Erfolg bei der Digitalisierung ist der sogenannte „digitale Reifegrad“. Dieser ist ein wissenschaftlich basiertes 360-Grad-Instrument, mit dem alle zur Veränderung wichtigen Faktoren abgefragt werden.

Digitalisierung einfach erklärt

In den vergangenen etwa 20 Jahren wurden unterschiedliche digitale Technologien (mobiles Internet, künstliche Intelligenz, Internet der Dinge etc.) drastisch weiterentwickelt und haben den Sprung von der Expertenanwendung hin in den Alltag geschafft. Ähnlich wie die Innovation der Dampfmaschine die Gesellschaft verändert hat, wirkt auch der digitale Wandel.

Digitalisierung ist technologiegetrieben. Auf Basis der entwickelten digitalen Technologien entstehen digitale Innovationen: Neue Anwendungsfälle, die durch bestehende Unternehmen und Start-ups mit Risikokapital getrieben werden. Dies führt zu unterschiedlichen Geschwindigkeiten. Während zB. die öffentliche Verwaltung vielfach nur Papierbelege akzeptiert und mit Akten arbeitet, verändern sich Märkte deutlich schneller. Inzwischen sind alle Branchen durch die Digitalisierung betroffen. Die Digitalisierung beeinflusst auch die Zukunft der Finanz- und Versicherungsbranche. Neue Formen sind erst durch die Technologien der Digitalisierung möglich, die sich in Zukunft weiter ausbreiten werden.

Digitalisierung verändert die Zukunft traditioneller Berufe. Ärzte werden künftig vor allem in der Diagnostik durch E‑Health Anwendungen mehr und mehr unterstützt. Dienstleistungen im juristischen Bereich (heute primär von Anwälten vorgenommen) werden durch digitale Services aus dem Bereich Legal Tech ergänzt oder ersetzt werden. Und der Begriff Insuretech ist bereits etabliert.

In Zukunft wird die Digitalisierung neue Anforderungen an Schule, Aus und Weiterbildung, in allen Bereichen erforderlich machen. Es ist Aufgabe von Wirtschaft, Verbänden und der Politik, die Gesellschaft auf die kommenden Veränderungen vorzubereiten.

Digitalisierung und Unternehmen

Die Digitalisierung hat für Unternehmen jeder Grösse Auswirkungen. Zum einen nutzen Unternehmen digitale Technologien für die Digitalisierung ihrer Geschäftsprozesse, also zur Prozessoptimierung und Prozessinnovation. Dies wird auch durch die digitale Transformation vorangetrieben und zum Teil durch Start-ups realisiert. Bei der Digitalisierung besteht die Herausforderung für Unternehmen darin, neue Kundenbedürfnisse zu identifizieren, die sich aufgrund der wachsenden Verbreitung digitaler Dienstleistungen und Apps ergeben.

Mit den so genannten „Digital Natives“ sind zudem neue Zielgruppen entstanden. Zur Steigerung der Kundenorientierung auf diese Zielgruppen, benötigen Unternehmen häufig andere Marketing- und Vertriebsstrategien. Das Handeln ist anzupassen, um im digitalen Wandel erfolgreich zu sein Unternehmen müssen sich mit der Frage auseinandersetzen: Wie wollen wir morgen Kunden/-innen erreichen? Welche Rolle spielen neue Trends? Wie gehen wir mit den immer individueller werdenden Bedürfnissen unserer Kunden/-innen um?

Entwicklung digitaler Abläufe und Prozesse: Abschied von Papierakten durch die Einführung von Prozessen und Abläufe im Unternehmen, die durch die Digitalisierung zum Teil radikal neu gedacht werden müssen wie der Umgang mit Daten, die innerhalb des Unternehmens, im Zusammenhang mit den Tätigkeiten eines Unternehmens und bei Kunden/-innen anfallen. Aus Daten lassen sich neue Services und Geschäftsmodelle entwickeln. Die Digitalisierung uns alle vor die Herausforderung, sich dauerhaft zu verändern und anzupassen. Wettbewerbsvorteile aus vergangenen Zeiten bestehen nur noch bedingt. Dazu müssen Unternehmen die digitale Transformation im Unternehmen vorantreiben und ihre Digital Readiness steigern.

Reporting im BrokerStar

Der Begriff Reporting umfasst sämtliche Arten von Auswertungen egal ob als Liste oder Grafik und egal in welchem Format.

Im nachfolgenden Artikel erklären wir, wie das Reporting-System in BrokerStar aufgebaut ist. Wir betrachten technische und lizenzrelevante Aspekte und zeigen die verschiedenen Möglichkeiten auf.

1. Das Reporting-System von BrokerStar

2. Standard‑, Individual‑, Ad Hoc-Reports

3. Dateiformate

4. Dienstleistungen

1. Das Reporting-System von BrokerStar

Reports aus BrokerStar können grundsätzlich in sämtlich verfügbaren Dateiformaten ausgegeben werden. Zu den wichtigsten zählen PDF/A (rechtlich archivierbare, unveränderbare PDF), Excel, Word, Powerpoint oder HTML. Die Standardreports werden in der Regel als PDF ausgegeben. Es gibt aber auch generische Excel-Exporte zur eigenen Weiterbearbeitung. Für die Ausgabe als Word wird optional der Umweg über eine automatische Konvertierung des PDF in eine Worddatei angeboten.

4. Dienstleistungen

In der Subscription enthalten:

- Alle Standardreports

Kostenpflichtige Zusatzleistungen

- Individuelle Anpassungen an Standardreports -> Individualreports

- Individualreports. Dashboards, Cockpits, Ad Hoc-Reports

- Schulung

Lizenzen

- Alle Reports ab Level 2 erfordern die Lizenzierung des MIS-Moduls

Jaspersoft

Analysis with BI

Five Levels

Standardreports 2022

Sicheres Login

Die Mehr-Faktor-Authentifizierung ist eine Sicherheitsprozedur, bei der ein Anwender zwei unterschiedliche Merkmale bereitstellt, um sich zu identifizieren. Eines der Merkmale ist meist ein physischer Token, wie ein Sicherheitscode oder eine SMS.

Man spricht gerne von etwas, das „man hat“ und etwas, das „man weiss”. Ein typisches Beispiel für eine Zwei-Faktor-Authentifizierung sind ein QR-Code, während die PIN (persönliche Identifizierungsnummer) die dazugehörige Information bildet. Die Kombination beider macht es einer fremden Person schwieriger, auf Daten des Nutzers zuzugreifen.

Multi-Faktor-Authentifizierung für sicherere Verbindungen

Die Multi-Faktor Authentifizierung entspricht der Zwei Faktor-Authentifizierung, wobei verschiedene Tokens zur Anwendung kommen können. Damit kann der User wählen, welche Methode ihm am Besten zusagt. Moderne Sicherheitsprozesse bestehen oft aus einem Passwort und biometrischen Daten wie Fingerabdruck oder einer Stimmerkennung.

Einem Angreifer kann es etwa gelingen, einen einzelnen Authentifizierungs-Faktor zu knacken. So kann eine gründliche Suche im Umfeld des Opfers beispielsweise zum Fund eines Mitarbeiterausweises oder einer Benutzerkennung samt zugehörigem Passwort führen, die im Müll gelandet sind. Oder eine unachtsam entsorgte Festplatte enthält eine Passwortdatenbank. Wenn jedoch weitere Faktoren zur Authentifizierung erforderlich sind, steht der Angreifer vor mindestens einer weiteren Hürde, die er umschiffen muss.

Der Grossteil der heutigen Angriffe erfolgt über Internetverbindungen. Mehr-Faktor-Authentifizierung kann diese Distanzattacken weit weniger gefährlich machen, weil das reine Knacken des Passworts nicht mehr ausreicht, um Zugriff zu erhalten. Denn es ist sehr unwahrscheinlich, dass der Angreifer auch in den Besitz des physischen Geräts oder Codes gelangt, das mit dem Benutzer-Account verknüpft ist. Jeder zusätzliche Authentifizierungs-Faktor macht ein System also sicherer. Das liegt daran, dass die einzelnen Faktoren unabhängig voneinander sind. Sollte einer der Faktoren kompromittiert werden, betrifft das die anderen nicht.

BrokerStar und iOffice by WMC verwenden ab der Version 2.4 eine Multi-Faktor Authentifizierung.